Sprawy się nieco komplikują, gdy mamy do czynienia już z gotowym domem / mieszkaniem, do którego chcielibyśmy dodać “inteligencję”. Prucie ścian z reguły nie wchodzi w grę, pozostaje albo nienajszczęśliwszy KNX-PL (dane przesyłane kablami energetycznymi) lub transmisja bezprzewodowa.

Opisywaliśmy już trochę standardy transmisji bezprzewodowej, choćby Z-wave w tym poście. Brakowało nam jednak rzetelnego porównania wszystkich technicznych aspektów tych technologii.

I takie właśnie porównanie postanowiliśmy zrobić samodzielnie (choć trochę bazujemy na zagranicznych serwisach). Zestawienie nie ma na celu faworyzowania żadnego z rozwiązań i jest na tyle obiektywne, na ile tylko daliśmy radę 🙂

Wyjaśnijmy kilka pojęć

Zanim jednak przejdziemy do meritum, kilka słów wstępu i wyjaśnienie pewnych pojęć używanych w zestawieniu.

“Otwarte standardy”

Dokonaliśmy tu pewnego uproszczenia, jako że nawet w tzw. ustandaryzowanych technologiach nie zawsze jest możliwe znalezienie niezależnych dostawców dla różnych komponentów danego rozwiązania.

I tak przykładowo:

- Z-Wave ma tylko jednego dostawcę układów radiowych nadawczo-odbiorczych.

- To samo odnosi się do EnOcean.

- Istnieje tylko jeden program do instalacji i konfigurowania EIB/KNX – Engineering Tool Suite (ETS).

A zatem tylko wtedy, gdy istnieje co najmniej jeden dostawca alternatywny dla każdego ze składników systemu / rozwiązania, orzeczenie “system otwarty” jest naprawdę uzasadnione.

Na potrzeby tego podsumowania dopuścimy się jednak pewnego uproszczenia i nie będziemy aż tak restrykcyjni.

Medium transmisji

Jednym z najbardziej krytycznych i ważnych cech technologii sieciowych jest medium służące do transmitowania sygnału. Systemy radiowe używają … powietrza, układy typu “powerline” (PL) – istniejących linii energetycznych.

Oprócz tych dwóch, istnieją systemy wymagające dodatkowego, specjalnego okablowania. Doskonałym przykładem jest EIB/KNX-TP, który jako medium używa “skrętki” (TP = Twisted Pair). Okablowanie takie musi być jednak wcześniej zaplanowane i ułożone razem z instalacją elektryczną. To wada w stosunku do systemów bezprzewodowych (radiowych), ale zaletą jest bezsprzeczna pewność transmisji.

A właśnie, niezawodność transmisji

Najbardziej niezawodnym sposobem przesyłania sygnałów są specjalne przewody danych zainstalowane i służące wyłącznie do tego celu.

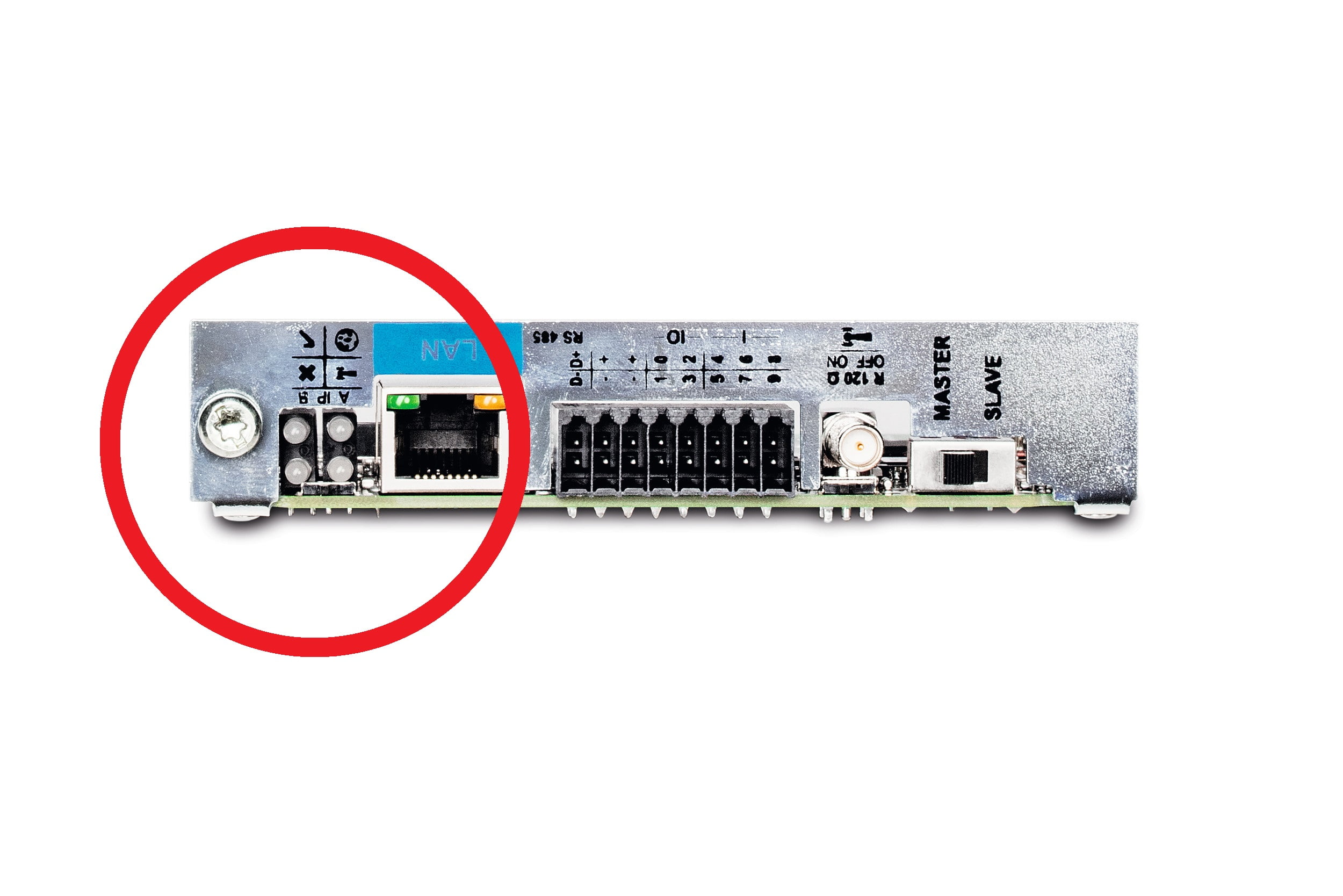

Przykładami takich rozwiązań są KNX-TP i Ethernet (naszym zdaniem przyszłość automatyki budynkowej). Ewentualne zakłócenia mogą wystąpić tylko wtedy, gdy więcej niż jedno urządzenie próbuje nadawać i dochodzi do kolizji pakietów na magistrali. Wadami są wysokie koszty i niemały wysiłek, aby zaplanować i zainstalować przewody wszędzie tam, gdzie mogą okazać się potrzebne.

Znacznie bardziej narażone na zakłócenia jest przesyłanie danych za pośrednictwem istniejących linii elektroenergetycznych. Zasilacze komputerowe, sprzęt AGD itp. emitują taką ilość sygnałów zakłócających, że przesyłanie danych liniami energetycznymi stanowi nie lada akrobację. Ponadto projekt instalacji zasilającej z reguły nie jest zbyt odpowiedni do transmisji danych. Należy zagwarantować, aby dane docierały do wszystkich urządzeń końcowych, a jeśli urządzenie jest na jednej linii/fazie L1, a inne jest na linii/fazie L2, to te dwa urządzenia nie mogą “słyszeć” się nawzajem. Wówczas należy zainstalować sprzęgło międzyfazowe.

Transmitowanie danych w powietrzu na ogół jest bardziej złożone i bardziej podatne na zakłócenia, niż transmisja przewodowa . Atak “Denial of Service” jest możliwy z nadajnikiem zagłuszania, niemniej taki atak może być łatwo rozpoznany i np. aktywowany alarm sabotażu. Generalnie sieci typu mesh (węzłowe / kratowe) są bardziej niezawodne, niż zwykłe sieci typu punkt-punkt.

Przy transmisji 868 MHz dostępne jest tylko wąskie pasmo, zatem systemy działają tylko na jednym kanale. Z kolei w paśmie 2,4 GHz możemy spodziewać się interferencji z siecią WiFi.

Aby dobrze poczuć różnice pomiędzy technologią przewodową i bezprzewodową, można odwołać się do porównania pomiędzy telefonią komórkową a telefonią stacjonarną czy też pomiędzy Ethernetem a WiFi. Wszystkie technologie mają swoje plusy dodatnie i plusy ujemne, większość oferuje transmisyjne bezproblemowo, a skutki chwilowych zakłóceń eliminowane są przez sumy kontrolne, korekcje błędów i powtarzanie transmisji.

Prędkość transmisji

Parametr ten określa prędkość transmisji danych (komendy, aktualizacje statusu, wartości pomiarowe, monitorowanie, itp.) od jednego urządzenia (np. bramy) do drugiego (np. ściemniacz).

Są to wartości brutto. Szybkość przepływu danych netto oznacza faktyczną ilość przesłanych danych użytkownika i zależy od dodatkowych czynników, np. danych sterujących zawartych w protokole transmisji: adresy, sumy kontrolne, potwierdzanie otrzymanie wiadomości, żądanie dostępu, itp.

Sieci węzłowe (ang. mesh networks)

Jest to najwyższa forma ewolucji wśród wszystkich bezprzewodowych sieci. Jej strukturę można porównać z Internetem. Każdy pojedynczy komponent w zasięgu fal radiowych jest podłączony do wszystkich urządzeń sąsiednich i jednocześnie działa jako router przesyłając pakiety danych do końcowego odbiorcy. Zakłócenia radiowe i martwe punkty stały się przeszłością, jako że im więcej zainstalowanych komponentów, tym bardziej alternatywne drogi są dostępne. W zależności od aplikacji możliwe są różne procesów routingu, np.

AODV ang. „adhoc on-demand distance vector routing”. Ten proces routowania umożliwia spontaniczne wyznaczenia trasy między dwoma aktywnymi urządzeniami sieciowymi w celu wymiany pakietów danych w dowolnym czasie. Uczestnicy (urządzenia) nie wymagają znajomości topologii sieci.

mTOR, ang. „many-to-one routing”. Idealnie nadaje się do sieci z jedną lub większą ilością stacji centralnych, takich jak home gateway służących do aktualizacji statusu, zbierania i prezentowania danych pomiarowych.

SR, ang. „source routing”. W tym przypadku stacja nadawcza zna całą trasę do miejsca przeznaczenia. Dobry wybór, jeśli gateway chce komunikować się z poszczególnymi urządzeniami, ale znajomość topologii sieci jest tutaj wymogiem.

Potwierdzenia

Potwierdzenia to możliwość zapewnienia rzetelnej wymiany pakietów danych. Jeden składnik wysyła wiadomość do drugiego i oczekuje zwrotnego komunikatu potwierdzenia jej otrzymania. Jeśli potwierdzenie nie zostanie odebrane, oryginalna wiadomość zostanie powtórzona przez stację nadawczą.

L2. Potwierdzenia w warstwie połączenia (warstwa 2, L2) zapewnia poprawność transmisji między dwoma sąsiednimi stacjami. Jeśli pakiet nie zostanie odebrany zostanie powtórzony – bez wysiłku i prawie bez żadnych opóźnień.

L7. Potwierdzenia w warstwie aplikacji (warstwa 7, L7) są niezbędne dla bezbłędnej transmisji. Dotyczą one sytuacji, które wykraczają poza warstwę połączenia. Powtórzenie transmisji w warstwie aplikacji wymaga więcej czasu i zasobów niż w warstwie 2, ponieważ wyszukiwarka routingu musi być zainicjowana.

Szyfrowanie

Właściwe szyfrowanie danych zapewnia, że atakujący nie może rozszyfrować wiadomości, którą przechwycił z medium transmisyjnego. Jeszcze bardziej istotne jest to, że napastnik nie może przemycać własnych wiadomości w celu wywołania akcji takich jak wyłączenie systemu alarmowego, wyłączenie świateł zewnętrznych itp.

Zaawansowany standard szyfrowania (AES) ze 128-bitową długością klucza oferuje bardzo wysoki poziom bezpieczeństwa – spełniając nawet wysokie standardy rządowe podczas transmisji tajnych dokumentów państwowych. AES jest również bazą dla protokołu (WPA2), który skutecznie zabezpiecza sieci bezprzewodowe WiFi.

Bezpieczeństwo

Absolutne bezpieczeństwo można osiągnąć tylko w systemach z prawidłowo wdrożonym szyfrowaniem.

Systemy sterowania radiowego bez szyfrowania pozwalają potencjalnemu napastnikowi potajemnie nagrywać transmisję danych i później przejąć kontrolę nad elementami zarządzania budynkiem. Intruz musi tylko być gdzieś w pobliżu, w zasięgu fal radiowych.

Systemy przewodowe bez szyfrowania oferują większe bezpieczeństwo, ale tylko tak długo, jak długo napastnik nie ma fizycznego połączenia z okablowaniem. Jeśli na oświetlenie zewnętrzne jest podłączone przez KNX-TP, należy to traktować jako słaby punkt instalacji i punkt wejścia dla potencjalnego napastnika. Również problematyczne są publicznie dostępne budynki, np. hotele. Tutaj atakujący może usunąć element KNX i uzyskać nieograniczony dostęp do okablowania magistrali (choć dobrze zaprojektowany system umożliwia wywołanie alarmu w takiej sytuacji usunięcia urządzenia KNX).

Jeśli jest zainstalowany KNX-PL, dostęp do gniazda zasilania daje możliwość manipulowania sygnałami magistrali jako że okablowanie zasilania służy również jako medium transmisji danych

Podstawowe technologie w automatyce budynkowej – porównanie

| ZigBee | Z-Wave | enOcean | KNX-RF | KNX-PL | KNX-TP | |

|---|---|---|---|---|---|---|

| Otwarty standard | tak | tak | tak | tak | tak | tak |

| Medium transmisji | powietrze | powietrze | powietrze | powietrze | linia energ. | skrętka |

| Niezawodność | wysoka | średnia | niska | niska | wysoka | bardzo wysoka |

| Zasilanie | bateryjne | bateryjne | zasilanie własne 3) | ? | sieć energet. | 24-30V DC |

| Pobór prądu w trybie uśpienia / pracy |

1uA / * | 2,5uA / * | 0,08uA / * | ? | ? | – / 10mA |

| Zakres częstotliwości (radio) |

2,4 GHz, 868 MHz1) |

868/908 MHz | 868/315 MHz | 868 MHz | – | – |

| Najkrótszy telegram | 4ms | 20ms | 0,6ms | ? | ? | ? |

| Prędkość transmisji | 250 kbps | 9.6/40 kbps | 125 kbps | 16.4 kbps | 1.2 kbps | 9.6 kbps |

| Zasięg | 30 – 100m | 300m | 300m | |||

| Sieć węzłowa (mesh) | tak (AODV, mTOR, SR) |

tak (SR) | nie | nie | – | – |

| Potwierdzenia | L2 & L7 | L2?/L7 | no | (L7) | L2 & L7 | L2 & L7 |

| Szyfrowanie | AES-128 | brak2) | brak | brak | brak | brak |

| Bezpieczeństwo | bardzo duże | brak | brak | brak | małe | średnie |

1) ZigBee dostępny jest w wersji 868 MHz; niektórzy producenci oferują pasmo 2,4 GHz

2) Tylko elektroniczne zamki (system dostępu) Z-wave jest szyfrowany AES-128

3) Ciekawostką systemu enOcean jest wykorzystywanie niekonwencjonalnych sposobów zasilania.

Np. sensor przycisku jest zasilany … energią naciśnięcia klawisza.

Zamiast podsumowania

W powyższym porównaniu oceniono tylko możliwości techniczne dla każdego medium transmisji danych. Aplikacje i integracja z automatyką budynkową stanowi osobne zagadnienie i jako takie powinno doczekać się indywidualnego opracowania. Może Czytelnicy mają jakieś ciekawe materiały na ten temat?

Opracowanie na podstawie materiałów firm: EnOcean, Ubisys, KNX

Solar Energy Blog

Solar Energy Blog

Brak komentarzy